- 20 марта 2026 года в сети появился анонимный теханализ, авторы которого заявили о MITM-схеме в Android-клиенте Telega.

- В разборе утверждается, что с 18 марта приложение стало подменять адреса дата-центров Telegram на серверы Telega через запрос к api.telega.info/v1/dc-proxy.

- Авторы материала также заявили, что Telega может отключать секретные чаты, принудительно разлогинивать пользователей и применять отдельные чёрные списки каналов и чатов.

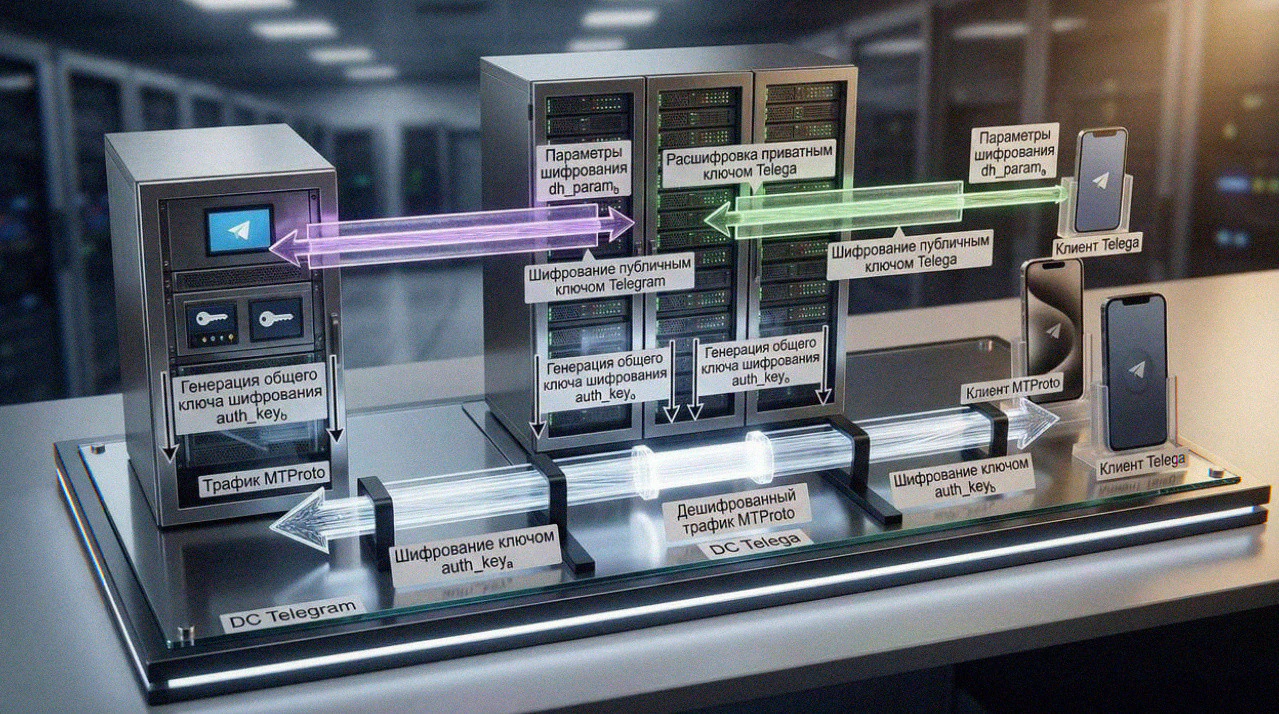

20 марта 2026 года в интернете опубликовали анонимную статью с разбором Android-клиента Telega. Авторы утверждают, что в приложении с 18 марта была активирована скрытая схема перехвата трафика: вместо прямого соединения с серверами Telegram клиент получает адреса промежуточных серверов Telega. Если это описание верно, Telega оказывается между приложением и инфраструктурой Telegram и может контролировать передачу данных.

В материале сказано, что исследователи распаковали последнюю версию клиента и нашли интерфейс DCRestService. Через него приложение делает HTTP GET-запрос к api.telega.info/v1/dc-proxy и получает JSON с параметром dc_version=2 и списком дата-центров. По версии авторов, эти адреса должны подменять настоящие адреса Telegram. В статье отдельно отмечено, что найденные IP относятся к диапазону 130.49.152.0/24 и связаны с автономной системой AS203502 JOINT STOCK COMPANY TELEGA.

Дальше авторы описывают анализ встроенной библиотеки. По их словам, в клиент добавили четвёртый RSA-ключ, которого нет в оригинальной библиотеке Telegram. RSA здесь используется на этапе первичного рукопожатия — это обмен параметрами шифрования перед началом сессии. Исследователи пишут, что их тестовый скрипт не смог завершить рукопожатие с официальным сервером Telegram при использовании ключа Telega, но успешно отработал с сервером DC2 Telega. На этом основании они делают вывод, что клиент рассчитан на работу через собственные серверы Telega.

В статье также говорится о дополнительных механизмах контроля. Среди них — команда на принудительный выход из аккаунта с удалением данных о соединении, включая общий ключ шифрования, а также показ баннера о переходе на «выделенные серверы». Авторы отдельно утверждают, что флаг Perfect Forward Secrecy в приложении выключен по умолчанию и управляется сервером, а секретные чаты могут отключаться через Remote Config из Firebase: в качестве примера приводится флаг enable_sc со значением false. Входящие секретные чаты, как сказано в публикации, клиент просто игнорирует.

Помимо перехвата трафика, в разборе упоминаются локальные механизмы модерации. Авторы пишут о встроенных чёрных списках, которые работают отдельно от ограничений Telegram и могут скрывать каналы и чаты, показывая пользователю сообщение о недоступности материалов. Ещё один блок статьи посвящён найденным поддоменам Telega с демо-стендами модерации и инструментами для обработки жалоб и анализа сообщений в реальном времени. Все эти выводы пока основаны только на анонимной публикации; публичного ответа Telega на момент появления материала не было.

Telega позиционируется как альтернативный клиент Telegram. Если описанный в публикации механизм действительно встроен в приложение, речь идёт не о косметических изменениях интерфейса, а о вмешательстве в сам процесс защищённого соединения.

Для пользователей это означает простой риск: приватность переписки в таком клиенте может зависеть не только от Telegram, но и от промежуточной инфраструктуры Telega. Для компаний и редакций вывод тоже прямой — сторонние клиенты мессенджеров стоит проверять отдельно, особенно если через них обсуждают чувствительные данные.