- Основным каналом утечки данных из компаний стал не обмен файлами, а операции копирования и вставки.

- 77% сотрудников используют генеративный ИИ для вставки корпоративных данных, причем 32% копирований происходят через эти инструменты.

- Расширения браузеров и слабая безопасность идентификационных данных создают дополнительные уязвимости для компаний.

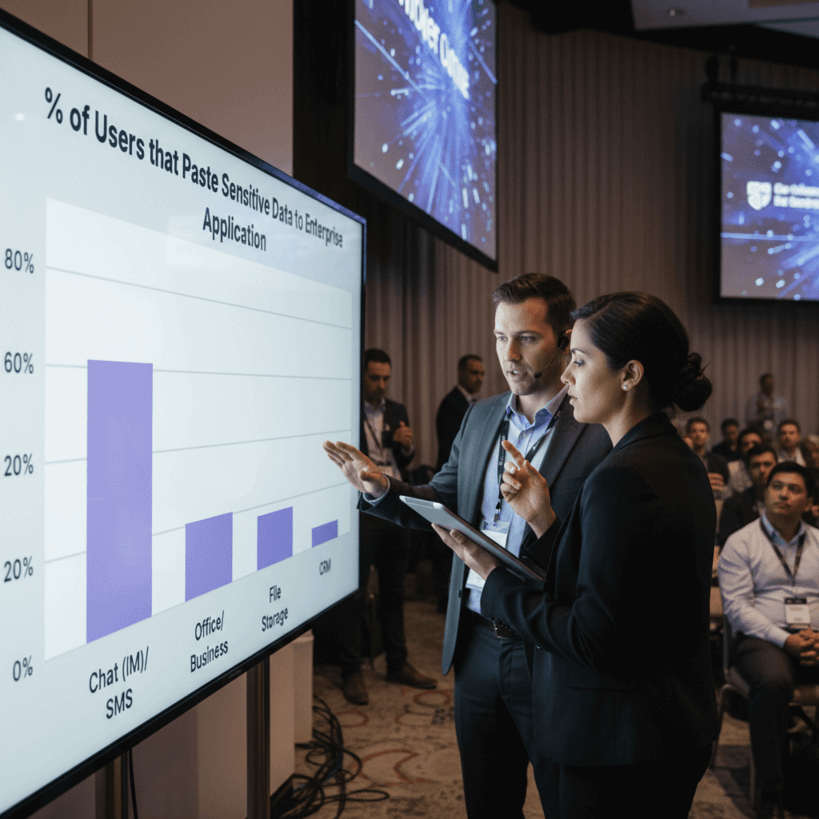

Компания LayerX опубликовала отчёт о безопасности браузеров за 2025 год, в котором подчёркивается значительное изменение способов утечки корпоративных данных. В современных реалиях передачи и загрузки файлов отошли на второй план — теперь главной уязвимостью стало копирование и вставка информации. Это связано с активным использованием генеративного искусственного интеллекта (genAI), которого 77% сотрудников применяют для формирования запросов в чат-ботах. При этом 32% всех операций копирования и вставки из корпоративных аккаунтов выполняются через эти инструменты.

Генеральный директор LayerX Ор Эшед отмечает, что существующие системы управления безопасностью не были разработаны с учётом такого вектора утечки, как копирование через браузер. В отчёте выделены «слепые зоны» браузерной безопасности, включая работу с теневыми SaaS-сервисами и расширениями, а также риски из цепочки поставок расширений.

Согласно исследованию, на genAI приходится уже 11% использования корпоративных приложений, и внедрение таких инструментов растёт быстрее, чем возможности традиционных систем защиты от утечек данных (DLP). При этом 45% сотрудников активно пользуются ИИ-технологиями, большинство из которых – через личные учётные записи, например ChatGPT, который занимает 92% рынка.

Корпоративные данные во время операций с genAI попадают как через копирование и вставку (82% этих операций связаны с личными аккаунтами), так и через загрузку файлов, 40% которых содержат персональные или платёжные данные. Появление браузеров, интегрирующих ИИ, усиливает риск неправильного контроля доступа к корпоративной информации.

Для минимизации рисков LayerX рекомендует компаниям внедрять списки разрешённых и заблокированных ИИ-инструментов и расширений, сопровождать мониторинг теневой активности и устанавливать ограничения на передачу конфиденциальных данных. Мониторинг буферов обмена и запросов к ИИ с персональными данными (PII), а также блокировка рискованных копирований могут существенно снизить утечки.

Помимо этого, отчёт предупреждает о проблемах с расширениями браузеров: 53% сотрудников используют расширения с высоким уровнем доступа, 26% из которых скачаны из неофициальных источников. Проверить таких расширения сложно, 54% разработчиков установлены по электронной почте, и 51% дополнений не обновлялись более года, несмотря на доступ к чувствительным данным.

Безопасность идентификационных данных внутри браузеров также остаётся серьёзной проблемой: 68% входов в корпоративные системы осуществляются без единого входа (SSO), что затрудняет контроль. Ещё 26% пользователей используют повторно пароли, а 54% паролей обладают низкой устойчивостью к взлому. В отчёте рекомендуется применять SSO, многофакторную аутентификацию (MFA) и постоянный аудит сеансов для защиты учётных данных.

Отдельно стоит отметить исследование Comparitech, в котором проанализировано свыше 2 млрд утёкших учётных записей, и выявлены наиболее распространённые, но крайне слабые пароли, включая «123456» и «admin», что дополнительно подчёркивает важность правильной работы с безопасностью учетных данных в организациях.