- Исследователи из Калифорнийского университета представили новую атаку AirSnitch, позволяющую обойти изоляцию между клиентами в Wi-Fi сетях.

- Атака AirSnitch использует уязвимости в управлении ключами, несогласованную изоляцию на различных уровнях и проблемы синхронизации клиентов, что позволяет злоумышленнику перенаправлять трафик жертвы.

- Все протестированные модели точек доступа популярных производителей оказались уязвимы, а для защиты рекомендуется применять сквозное шифрование и жесткую сегментацию сети.

Группа исследователей из Калифорнийского университета представила новый класс атак на беспроводные сети Wi-Fi под названием AirSnitch, который позволяет обойти традиционные механизмы изоляции клиентов. Эта изоляция, часто реализуемая через гостевые сети или VLAN, предназначена для того, чтобы предотвратить прямой обмен данными между мобильными устройствами, подключёнными к одной точке доступа. Однако атака AirSnitch позволяет злоумышленнику, подключённому к той же Wi-Fi сети, перенаправить трафик жертвы через собственное устройство, получая доступ к незашифрованным данным, а также подменять DNS-запросы, что ведёт к возможности проведения атак типа MITM (Man-in-the-Middle).

Для успешного воплощения атаки злоумышленнику необходимо иметь возможность подключиться к сети, к которой подключена жертва, либо к гостевой сети, обслуживаемой той же точкой доступа. В ходе исследований были протестированы 9 моделей беспроводных точек доступа от производителей Netgear, Tenda, D-Link, TP-Link, ASUS, Ubiquiti, LANCOM, Cisco, а также решения с прошивками DD-WRT и OpenWrt. Все протестированные устройства оказались уязвимы к как минимум одному методу атаки AirSnitch.

Анализ уязвимостей выявил три основных проблемы:

- Некорректное управление ключами, используемыми для защиты широковещательных кадров, позволяющее обходить изоляцию клиентов.

- Неполное применение изоляции, зачастую ограниченной либо на уровне MAC-адресов, либо на уровне IP, но не одновременно на обоих.

- Ненадёжная синхронизация идентификаторов клиентов на всех уровнях сетевого стека, что способствует перехвату трафика других пользователей.

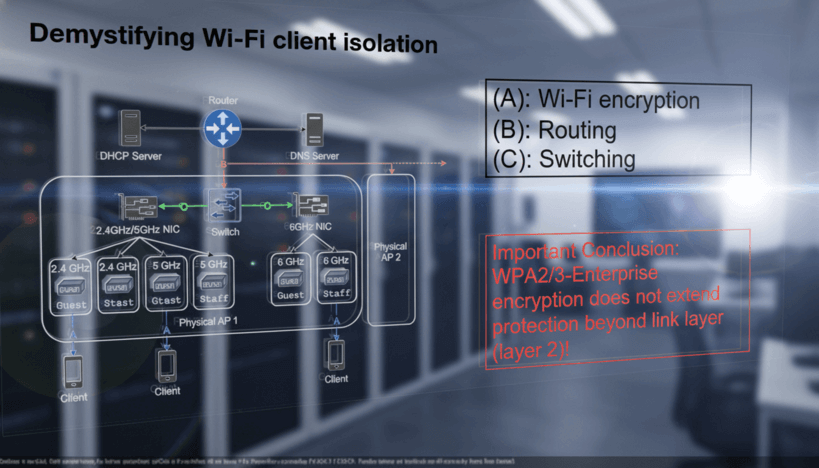

Особенность реализации Wi-Fi точек доступа в том, что они объединяют функции радиопередатчика и коммутатора второго уровня (Layer 2 Switch). Вместо физической привязки клиентов к портам, как в проводных сетях, используется логическая привязка к беспроводному каналу с идентификацией по MAC-адресу. Атака AirSnitch эксплуатирует этот механизм: злоумышленник, подключённый к той же точке доступа, но на другом радиодиапазоне (например, 2.4 ГГц вместо 5 ГГц), инициирует сессию с использованием MAC-адреса жертвы. Точка доступа ошибочно обновляет данные о расположении клиента, после чего весь трафик жертвы начинает направляться злоумышленнику.

Для обеспечения двунаправленного перехвата атакующий циклически подменяет и восстанавливает записи в таблице MAC-адресов с помощью специально подготовленных пакетов, что позволяет незаметно внедряться в поток данных жертвы.

Компоненты атаки AirSnitch включают в себя использование уязвимостей в групповом ключе (GTK), трюки с маршрутизацией (gateway bouncing) и подмену MAC-адресов (порт-стилинг), что в сумме позволяет захватывать и перенаправлять трафик.

Главной причиной возникновения этой уязвимости является отсутствие жёстких стандартов и единых корректных реализаций функции изоляции клиентов в беспроводных точках доступа. Вследствие этого даже коммерческие и корпоративные устройства различных производителей оказываются уязвимы.

В качестве рекомендаций по защите эксперты советуют не полагаться слепо на client isolation или гостевые сети, рассматривать Wi-Fi как потенциально враждебную среду и использовать сквозное шифрование данных через HTTPS, VPN или SSH. Для корпоративных пользователей важно внедрять настоящую сегментацию сети с отдельными SSID, VLAN, контрольными списками доступа (ACL) и минимизацией уровня доверия на втором уровне, регулярно обновлять прошивки точек доступа и пересматривать архитектуру гостевых, BYOD и IoT сетей.